Leserreporter: Wer schöne Verschwörungslinks für mich hat: ab an felix-bloginput (at) fefe.de!

[zurück][ältere Posting][neuere Posting] Samstag, 10 April 2021 | Blog: 1 | No: 46796

Ich bin ja auch ein BPF-Benutzer, weil das die Syntax ist, in der man Seccomp-Sandboxing spezifiziert. Aber so viel Komplexität in den Kernel zu schieben macht mir schon länger Sorge.

Heute gibt es schon die ersten Bullshit-Startups, die "wir schieben Code per BPF in den Kernel" als Geschäftsmodell haben. Das kann eigentlich nicht gut gehen.

[zurück]

[ältere Posting][neuere Posting]

[zurück][ältere Posting][neuere Posting] Samstag, 10 April 2021 | Blog: 1 | No: 46796

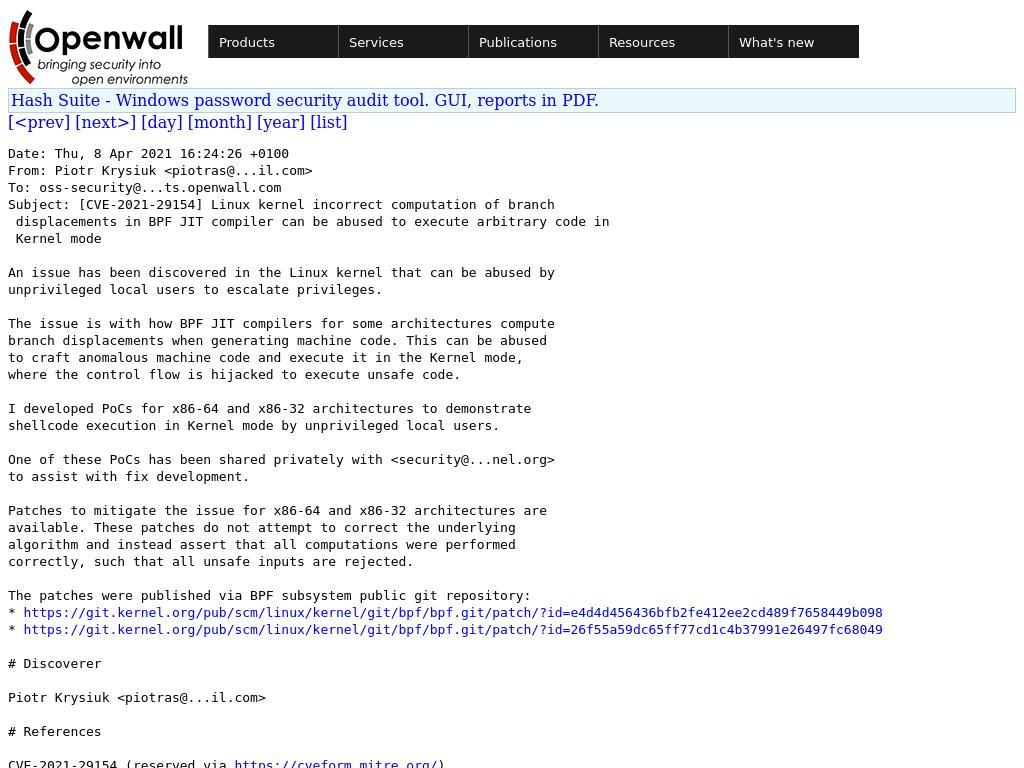

Oi na auf den Bug warte ich ja seit Monaten:

Bug im BPF-JIT im Kernel führt zu unprivileged kernel mode code execution

Oi na auf den Bug warte ich ja seit Monaten: Bug im BPF-JIT im Kernel führt zu unprivileged kernel mode code execution.Ich bin ja auch ein BPF-Benutzer, weil das die Syntax ist, in der man Seccomp-Sandboxing spezifiziert. Aber so viel Komplexität in den Kernel zu schieben macht mir schon länger Sorge.

Heute gibt es schon die ersten Bullshit-Startups, die "wir schieben Code per BPF in den Kernel" als Geschäftsmodell haben. Das kann eigentlich nicht gut gehen.

Twiter-Ticker

Fefes Latest Youtube Video Links

Der Betrieb der KraftZeitung kostet Geld. Da wir auch weiterhin unabhängig, überparteilich und ohne kommerzieller Werbung für Sie da sein wollen, sind wir auf Ihre Spende angewiesen. Vielen Dank.